Windows 8 Step by Step

Windows 8 سیستم عامل ارائه شده توسط مایکروسافت است که سه سال پس از راه اندازی موفق ویندوز 7 ارائه شد. برخلاف نسخه های قبلی ویندوز، Windows 8 تغییرات مهمی را به ارمغان آورد. ویندوز 8 برای اجرا بر روی طیف وسیعی از دستگاهها مانند تبلت ها و کامپیوترهای لمسی و... ساخته شده است.

اگر شما در مورد ویندوز 8 مطالبی خوانده باشید و یا با آن کار کرده باشید متوجه شده اید که موارد زیادی برای یادگیری در مورد این ویندوز جدید وجود دارد. شما در این کتاب با مهمترین تغییرات ویندوز 8 آشنا شده و مهمترین ابزارها و ویژگیهای آن را خواهید آموخت .مباحثی که در این کتاب آورده شده بصورت زیر است:

- درک صفحه Start جدید

- استفاده از مهم ترین برنامه های ویندوز 8

- بازی و اتصال ویندوز 8 به Xboxتان

- همگام سازی فایل ها و تنظیمات با SkyDrive

- مدیریت فعالیت های پردازشی فرزندتان با Family Safety

- امن کردن ویندوز 8

- شبکه کردن و share کردن فایل ها، فولدرها و وسایل از ویندوز 8

- عیب یابی مشکلات رایج ویندوز 8

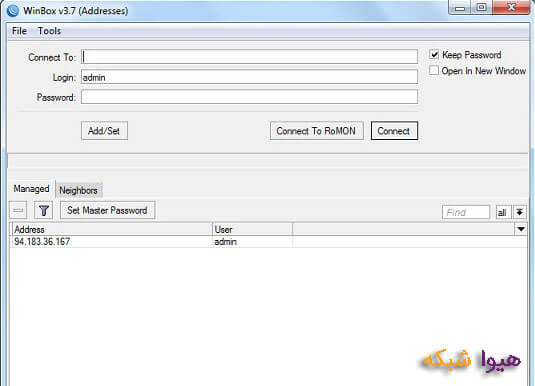

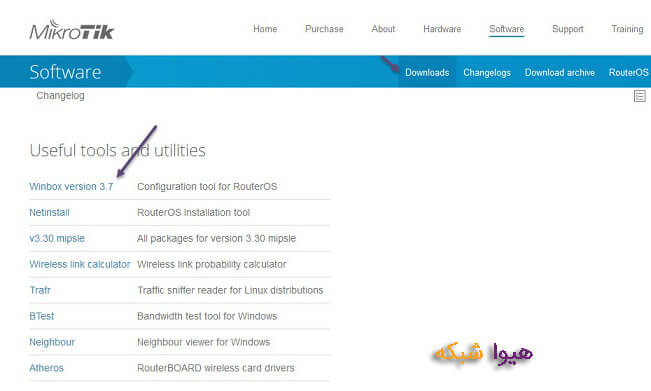

نرم افزار Winbox نیاز به نصب ندارد، بر روی نرم افزار Winbox کلیک می کنیم صفحه زیر باز می شود.

نرم افزار Winbox نیاز به نصب ندارد، بر روی نرم افزار Winbox کلیک می کنیم صفحه زیر باز می شود.